Dalam era digital yang terus berkembang, keamanan jaringan menjadi prioritas utama. Salah satu alat yang sangat efektif dalam melindungi sistem Linux adalah IPTables.

Dalam artikel ini, kami akan memandu Anda melalui pemahaman mendalam tentang IPTables dan memberikan langkah-langkah terperinci untuk menggunakannya dengan efektif.

Daftar Isi

Apa itu IPTables?

IPTables adalah sebuah utilitas yang berperan penting dalam mengamankan sistem dan jaringan pada lingkungan Linux. Dalam konteks keamanan digital, IPTables berfungsi sebagai firewall, memungkinkan pengguna untuk mengontrol dan mengelola lalu lintas data yang masuk dan keluar dari sistem operasi.

Pentingnya IPTables dalam Keamanan Jaringan

IPTables memiliki peran yang sangat penting dalam menjaga keamanan jaringan di lingkungan Linux. Dalam era di mana ancaman keamanan digital semakin meningkat, pemahaman dan penerapan IPTables menjadi krusial untuk melindungi sistem dan data.

Proteksi Terhadap Ancaman Eksternal

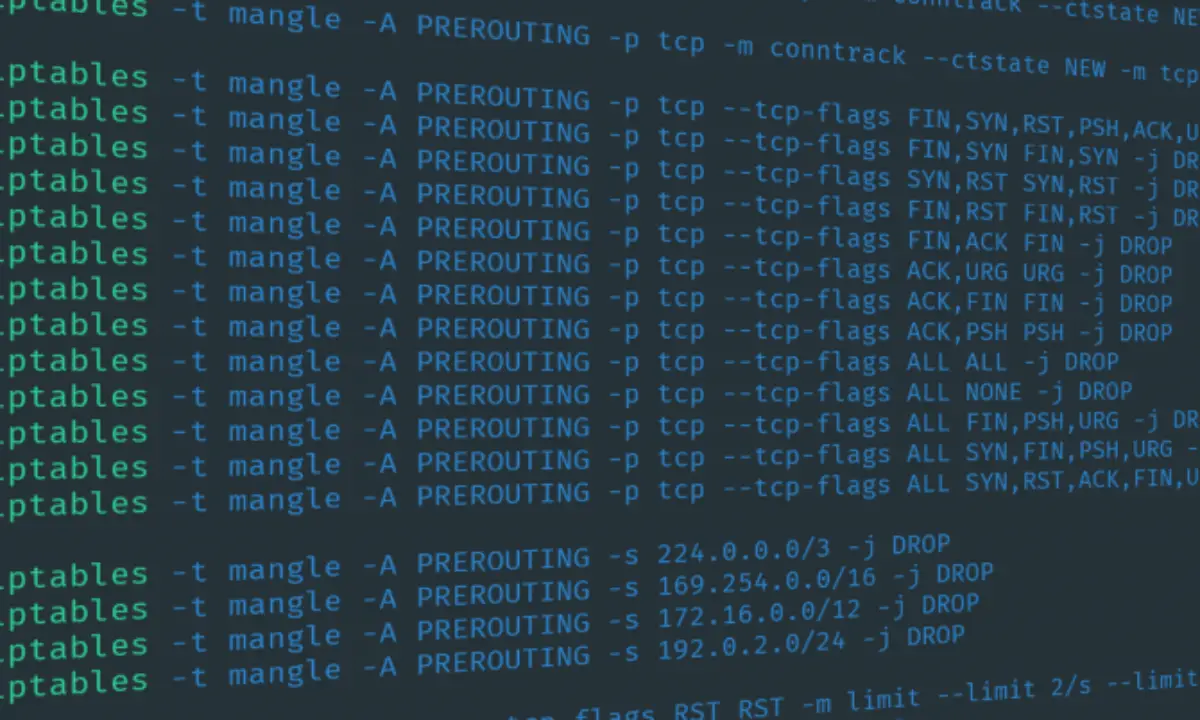

Salah satu kegunaan utama IPTables adalah untuk melindungi sistem dari ancaman eksternal. Dengan aturan-aturan yang dapat dikonfigurasi, IPTables memungkinkan administrator untuk mengontrol lalu lintas masuk ke sistem. Ini sangat berguna dalam mencegah serangan yang mungkin berasal dari alamat IP yang mencurigakan atau metode akses yang tidak sah.

Kontrol Akses yang Fleksibel

IPTables memberikan kontrol akses yang sangat fleksibel. Administrator dapat menentukan aturan berdasarkan berbagai kriteria seperti alamat IP, port, dan protokol. Hal ini memungkinkan penyesuaian yang sangat detail sesuai dengan kebutuhan spesifik jaringan atau aplikasi tertentu.

Pencegahan Terhadap Serangan DoS

Serangan Denial-of-Service (DoS) adalah ancaman umum dalam dunia digital. IPTables dapat membantu mencegah serangan ini dengan membatasi lalu lintas yang masuk dari sumber yang mencurigakan atau dengan mengidentifikasi pola serangan yang khas.

Perlindungan Terhadap Peretasan

Dalam dunia yang terus berkembang, peretasan merupakan risiko nyata yang dihadapi oleh sistem dan jaringan. Dengan menggunakan IPTables, administrator dapat mengimplementasikan aturan-aturan yang efektif untuk menghalangi upaya peretasan, seperti memblokir port yang tidak perlu atau memonitor lalu lintas keluar yang mencurigakan.

Manajemen Trafik yang Efisien

IPTables tidak hanya memberikan keamanan, tetapi juga membantu dalam manajemen trafik jaringan secara efisien. Dengan mengontrol lalu lintas, administrator dapat memastikan bahwa sumber daya jaringan digunakan secara optimal dan tidak terjadi kelebihan beban.

Cara IPTables Bekerja

IPTables bekerja sebagai firewall yang kuat di lingkungan Linux, memungkinkan administrator untuk mengontrol dan mengelola lalu lintas jaringan. Untuk memahami bagaimana IPTables beroperasi, kita perlu membahas beberapa konsep dasar yang mendasarinya.

Tabel Filter

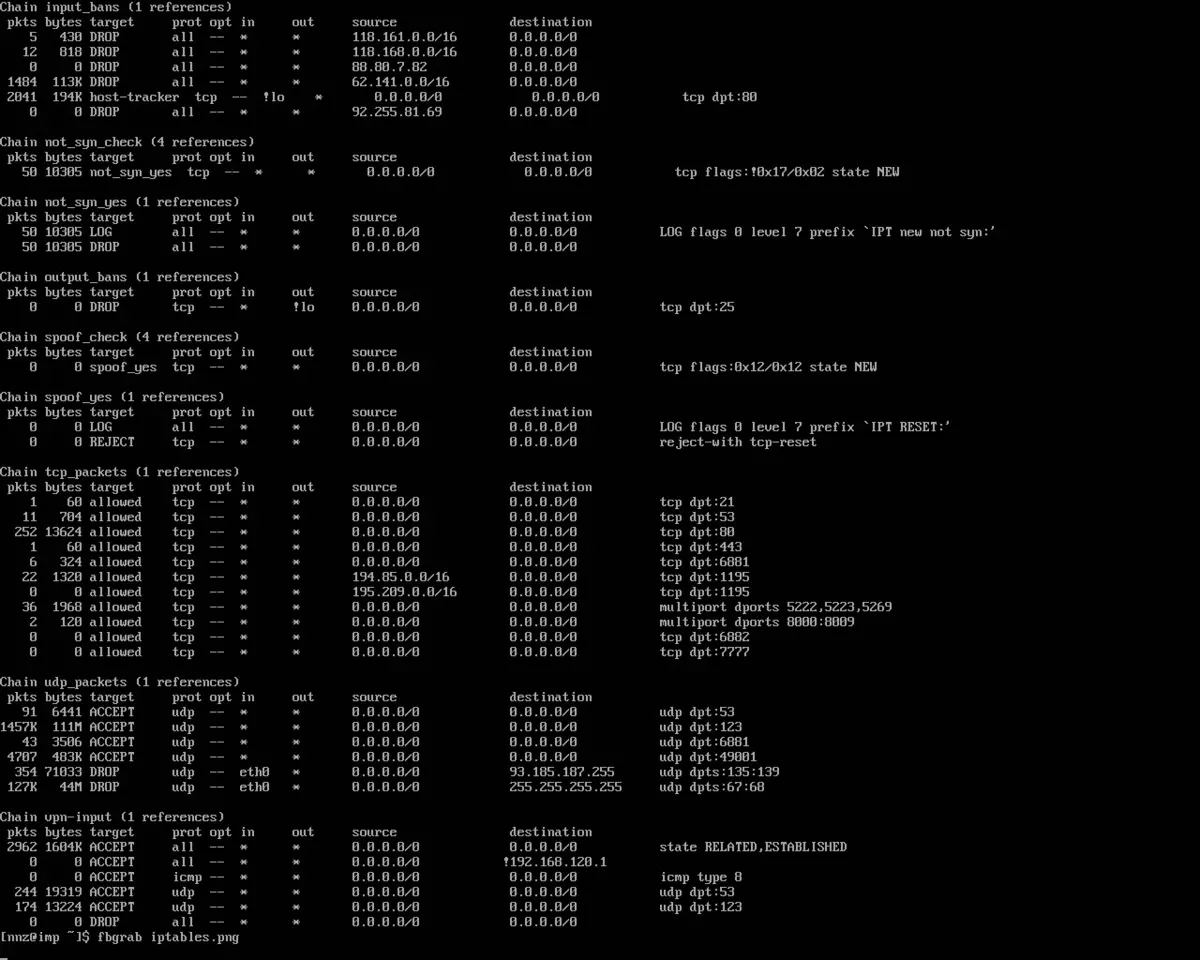

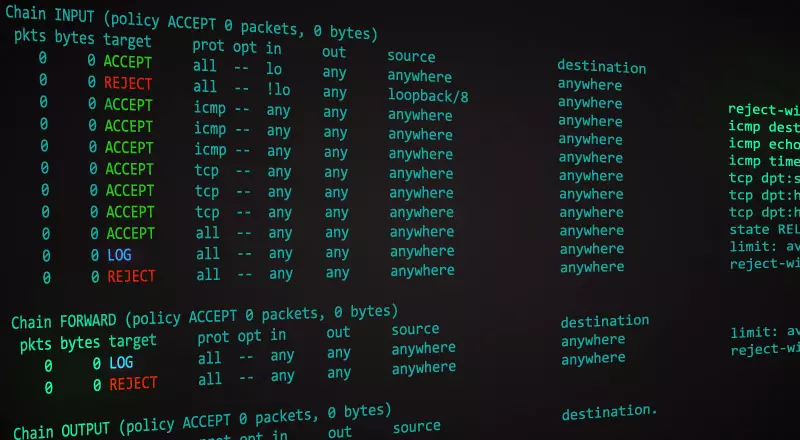

Konsep inti dalam IPTables adalah tabel filter. Tabel ini terdiri dari sejumlah aturan yang menentukan nasib suatu paket data. Aturan-aturan ini diterapkan pada tiga rantai utama: INPUT (untuk paket masuk), FORWARD (untuk paket yang melewati sistem), dan OUTPUT (untuk paket keluar).

Pengaturan Aturan

Setiap aturan di dalam IPTables dapat ditetapkan untuk memutuskan nasib suatu paket. Aturan-aturan ini dapat disesuaikan berdasarkan beberapa kriteria, termasuk:

- Alamat IP: Menentukan asal atau tujuan paket berdasarkan alamat IP.

- Port: Mengontrol paket berdasarkan nomor port, memungkinkan atau memblokir akses ke layanan tertentu.

- Protokol: Menentukan tipe protokol yang diizinkan atau diblokir, seperti TCP, UDP, atau ICMP.

Rantai dan Target

Rantai (chain) dalam IPTables adalah urutan aturan yang diterapkan pada jenis lalu lintas tertentu. Sedangkan target adalah tindakan yang diambil terhadap paket yang sesuai dengan aturan tertentu. Target dapat berupa ACCEPT (mengizinkan), DROP (menolak), atau REJECT (menolak dengan memberikan pesan kesalahan).

Proses Penentuan Nasib Paket

Ketika suatu paket data mencapai sistem, IPTables memproses paket tersebut melalui rantai yang sesuai dengan tipe lalu lintas. Setiap aturan dalam rantai tersebut diperiksa untuk melihat apakah paket memenuhi kriteria aturan. Jika ada kecocokan, tindakan sesuai dengan target aturan diambil.

Contoh Proses

Misalnya, jika aturan dalam rantai INPUT memblokir lalu lintas dari alamat IP tertentu, IPTables akan menolak paket tersebut dan menerapkan tindakan yang ditetapkan dalam target DROP.

Dinamika Rantai dan Rantai Bawaan

Rantai dalam IPTables bersifat dinamis, artinya administrator dapat menambah, menghapus, atau mengubah aturan sesuai kebutuhan. Rantai bawaan (default chains) diatur untuk mengizinkan semua lalu lintas, tetapi administrator dapat menyesuaikannya untuk meningkatkan keamanan.

Langkah-langkah Menggunakan IPTables

Menggunakan IPTables dapat menjadi langkah yang efektif untuk meningkatkan keamanan jaringan sistem Linux Anda. Berikut adalah panduan langkah demi langkah untuk menggunakan IPTables secara efektif:

Langkah 1: Instalasi IPTables

Pastikan bahwa IPTables sudah terinstal di sistem Anda. Jika belum, Anda dapat menginstalnya dengan menggunakan perintah berikut:

sudo apt-get install iptables

Langkah 2: Identifikasi Jenis Lalu Lintas

Sebelum membuat aturan, identifikasi jenis lalu lintas yang ingin Anda kendalikan. Apakah itu lalu lintas HTTP, SSH, atau protokol lainnya, pastikan untuk memahami kebutuhan keamanan Anda.

Langkah 3: Membuat Aturan

Berdasarkan identifikasi pada Langkah 2, buat aturan-aturan yang sesuai dengan kebutuhan Anda. Contoh, jika Anda ingin memblokir akses SSH dari alamat IP tertentu, gunakan perintah berikut:

sudo iptables -A INPUT -p tcp --dport 22 -s <alamat_IP> -j DROP

Langkah 4: Uji Aturan

Setelah membuat aturan, uji apakah aturan tersebut berfungsi dengan melakukan simulasi lalu lintas atau mengakses layanan yang diatur oleh aturan tersebut.

Langkah 5: Simpan Konfigurasi

Pastikan untuk menyimpan konfigurasi IPTables agar tetap berlaku setelah sistem di-restart. Anda dapat melakukannya dengan perintah:

sudo service iptables save

Langkah 6: Audit dan Perbarui

Lakukan audit rutin terhadap aturan IPTables Anda. Perbarui aturan jika ada perubahan dalam kebutuhan keamanan atau jika terdapat ancaman baru yang perlu ditanggulangi.

Langkah 7: Terapkan Logging (Opsional)

Jika diinginkan, tambahkan fungsi logging ke aturan-aturan IPTables untuk memantau lalu lintas yang diizinkan atau diblokir. Log ini dapat membantu dalam mendeteksi aktivitas mencurigakan.

Langkah 8: Penyesuaian Rantai Default

Perhatikan rantai default IPTables. Sesuaikan dengan kebijakan keamanan yang Anda inginkan, misalnya, dengan mengatur default INPUT menjadi DROP jika tidak ada aturan yang cocok.

Tips Pro untuk Mengoptimalkan IPTables

Kesimpulan

Mengoptimalkan keamanan jaringan dengan IPTables adalah langkah krusial dalam menjaga integritas sistem Linux Anda. Dengan pemahaman mendalam tentang cara IPTables bekerja dan penerapan langkah-langkah penggunaan yang efektif, Anda dapat menciptakan lapisan pertahanan yang kokoh terhadap ancaman digital.

Audit rutin terhadap aturan, kelompokkan aturan secara logis, dan penerapan fungsi logging membantu menjaga konfigurasi IPTables tetap terorganisir dan responsif terhadap perubahan keamanan. Penggunaan rate limiting dan monitoring real-time memberikan perlindungan tambahan dan memungkinkan deteksi dini terhadap aktivitas mencurigakan.

Penting untuk membatasi akses yang tidak perlu dan mempertimbangkan penggunaan modul eksternal untuk meningkatkan efisiensi. Uji coba sebelum implementasi perubahan besar adalah kunci untuk memastikan bahwa konfigurasi IPTables berjalan tanpa masalah.

Dengan memperhatikan tips profesional ini, Anda dapat meningkatkan keandalan dan efektivitas IPTables dalam menjaga keamanan jaringan. Teruslah memantau perkembangan keamanan dan melakukan penyesuaian sesuai kebutuhan untuk menjaga sistem Anda tetap aman dari ancaman yang terus berkembang.