Kasus cyber crime di seluruh dunia semakin sering terjadi, tidak terkecuali di Indonesia. Tahukah kamu bahwa Indonesia adalah salah satu korban serangan hacker terbesar?

Menurut data perusahaan cyber security Surfshark, 1,04 juta akun membocorkan data di Tanah Air pada kuartal kedua 2022. Kebocoran data di Tanah Air pada kuartal kedua 2022. Kebocoran data internet Indonesia pada kuartal kedua 2022 bahkan melonjak 143% dari kuartal pertama 2022.

Dari perusahaan swasta hingga organisasi pemerintah tidak luput. Kerugiannya berkisar dari mengubah tampilan dan nuansa situs web hingga membocorkan data dari orang Indonesia.

Penasaran, seperti apa kasus cyber crime di Indonesia yang pernah menggemparkan? Lalu apa saja tips untuk lebih mengamankan situs web dari risiko diretas?

Kamu dapat menemukan semua jawabannya di sini. Baca sampai selesai ya!

Daftar Isi

Kasus Cyber Crime di Indonesia Yang Pernah Menggemparkan Warganet

Siapapun bisa menjadi korban peretasan, termasuk beberapa perusahaan ternama dari instansi pemerintah berikut ini. Mari kita lihat kembali kebelakang beberapa kasus cyber crime di Indonesia yang menggemparkan warganet.

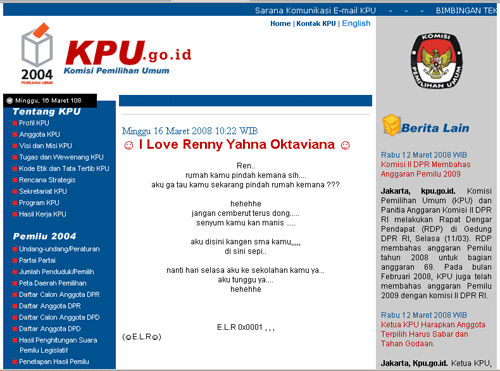

Informasi aneh di situs web KPU (2004)

Tahun 2004 merupakan kali pertama Indonesia menyelenggarakan pemilu. Tim IT KPU juga meluncurkan website KPU senilai Rp 152 miliar dan tidak bisa diretas.

Tak disangka, pernyataan tersebut justru menantang seorang hacker bernama Xnuxer (Dani Firmansyah) untuk membobol situs tersebut. Awalnya, Xnuxer mencoba menyerang dengan melakukan XSS (Cross Site Scripting), untuk menyuntikkan kode berbahaya ke situs KPU.

Karena gagal, Xnuxer juga mencoba spoofing, yang melibatkan pengalihan IP situs sehingga dapat mengambil alih situs. Serangan Xnuxer berhasil dan memungkinkannya melakukan injeksi SQL. Alhasil, hacker Jogja ini berhasil memodifikasi website dan mengubah informasi di website KPU.

Misalnya, nama partai diubah menjadi Partai Si Yoyo, Partai Kolor Ijo, Partai Web Pertama, dll. Bahkan, Xnuxer juga mencoba mengubah hasil voting namun gagal.

Setelah kejadian ini, situs KPU juga beberapa kali diserang. Bayangkan saja kekacauan yang bisa terjadi jika situs web pemerintah terus-menerus dimanipulasi untuk menyebarkan informasi yang salah di masyarakat. Sangat berbahaya bukan?

Perang hacker antara Indonesia dengan Australia (2013)

Salah satu perang siber yang paling menghebohkan di Indonesia adalah aksi para hacker Indonesia terhadap Australia. Kasus ini bermula ketika Edward Snowden, mantan perwira intelijen AS, mengatakan bahwa Australia telah menguping Presiden Susilo Bambang Yudhoyono (SBY).

Hal ini memicu kemarahan para hacker Indonesia karena lahirnya Anonymous Indonesia. Komunitas ini juga telah menciptakan gerakan #StopSpyingIndonesia dengan menyerang website Australia dengan berbagai cara.

Ambil contoh serangan DDoS. Tentara siber Indonesia membanjiri server situs web Australia dengan permintaan palsu hingga kelebihan beban dan situs tersebut tidak dapat diakses lagi. Salah satu korban adalah situs web Polisi Federal Australia.

Masih berlanjut, Anonymous Indonesia juga melakukan perusakan ratusan website sipil secara acak. Serangan tersebut menyebabkan situs belanja kelas bawah di Australia menampilkan peringatan dari Indonesia.

Tentara siber Australia tidak tinggal diam. Mereka membalas dengan menghapus banyak situs populer Indonesia. Seperti KPK, PLN, Garuda Indonesia, Polri, Tempo dan lain-lain.

Tiket.com dan Citilink diserang oleh hacker (2016)

Pada Oktober 2016, sekelompok peretas remaja berhasil meretas situs tiket online Tiket.com ke server Citilink. Tidak tanggung-tanggung, Tiket.com merugi 4,1 miliar, sedangkan Citilink 2 miliar.

Kejadian ini terungkap setelah Tiket.com melaporkan pencurian situs webnya ke Bareskrim Polri pada 11 November 2016. Menurut penyelidikan, tindakan peretas itu sebenarnya tidak canggih.

Namun sayangnya, situs-situs tersebut pada saat itu belum memiliki tingkat keamanan yang memadai.

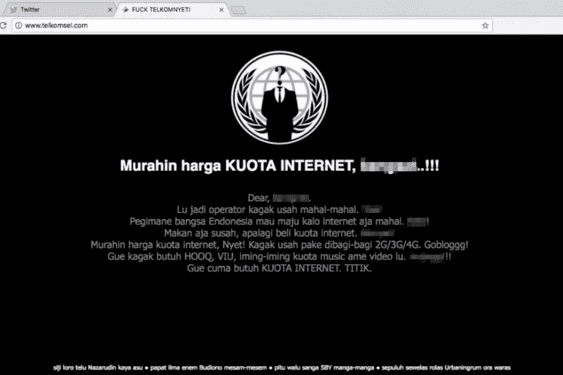

Situs web Telkomsel menampilkan kata-kata kasar (2017)

Masyarakat Indonesia yang mengunjungi website Telkomsel protes keras karena ditanggapi dengan kata-kata kasar di website provider ternama itu. Ternyata ada orang yang menentang tingginya pajak Telkomsel dengan cara diretas.

Menurut Alfons Tanujaya, pakar keamanan siber, kemungkinan ada lubang keamanan di sistem penyimpanan atau peretas mengetahui nama pengguna dan kata sandi web hosting (brute force).

Akibatnya, peretas berhasil menurunkannya dengan mengubah tampilan dan nuansa situs web Telkomsel. Situs web telah lumpuh, sehingga tidak memungkinkan pengunjung mengakses informasi seperti biasa.

Untungnya, data pelanggan Telkomsel disimpan terpisah dari server website sehingga selalu aman. Telkomsel juga merestorasi website mereka dalam waktu setengah hari.

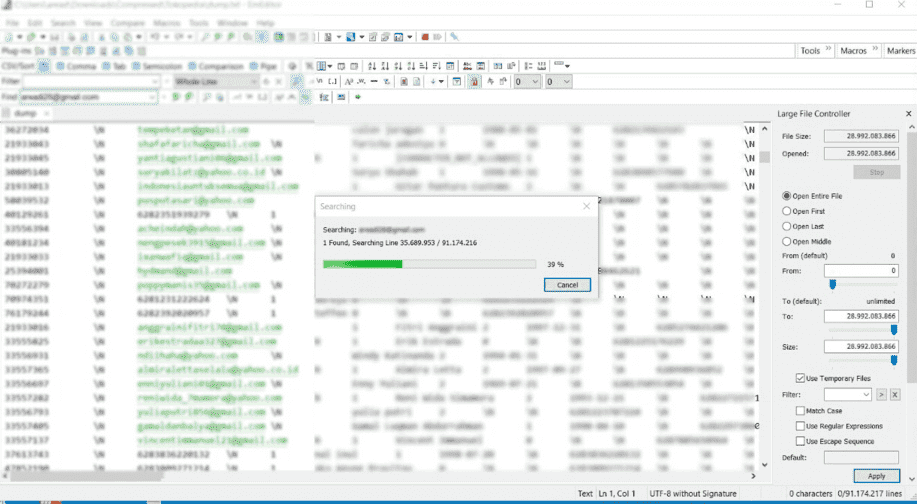

Data pengguna Tokopedia bocor di Dark Web (2020)

Di tahun 2020, kabar buruk mengguncang Tokopedia. Ini karena 91 juta data pengguna dan lebih dari tujuh juta data pedagang e-commerce dibocorkan oleh peretas bernama ShinyHunters.

Metode yang digunakan oleh ShinyHunters masih belum jelas. Menurut pakar cyber security Ruby Alamsyah, ShinyHunters mungkin mengeksploitasi kerentanan di sistem cloud Tokopedia.

Selain itu, peretas yang sangat dapat dikonfigurasi ini juga dapat melakukan injeksi SQL atau teknik lain yang lebih kompleks. Akibat ulah ShinyHunters, data pribadi pengguna Tokopedia (email, nama, alamat, tanggal lahir, jenis kelamin, nomor telepon, dan password terenkripsi) bocor ke publik.

Bahkan, informasi tersebut dijual ke dunia maya dengan harga sekitar Rp 70 juta.

Tokopedia juga menenangkan pengguna dengan memastikan bahwa data sensitif seperti kata sandi aman dengan dienkripsi. Artinya, informasi tersebut telah diubah menjadi kode rahasia yang tidak dapat dibaca oleh peretas.

Sayangnya, peretas tidak kalah strategis. Penjahat dunia maya ini memungkinkan individu tertentu untuk mengunduh data ilegal tersebut secara gratis.

Tentu saja masalah ini berpotensi merugikan pengguna Tokopedia. Ini karena peretas dapat memanfaatkan profil pengguna untuk scam (penipuan online) dan phishing (pengambilalihan akun atau sistem). Kirim email phishing, misalnya.

Untuk mencegahnya, Tokopedia segera menyelidiki insiden tersebut dan menyarankan pengguna untuk mengubah kata sandi mereka secara teratur.

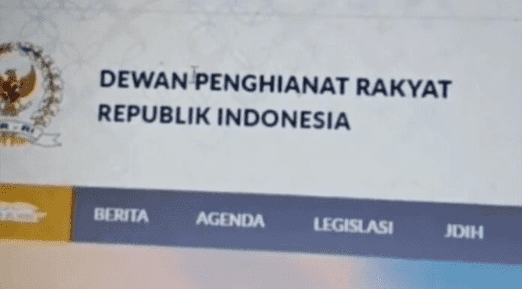

Situs web DPR RI Down dan berganti nama (2020)

Dunia cyber crime juga akrab dengan istilah hacktivism, yaitu meretas situs web pemerintah atau organisasi dengan tujuan membuat sesuatu didengar. Dan ternyata website DPR RI jadi korbannya lho.

Awalnya pengunjung tidak bisa mengakses halaman dpr.go.id. Indra Iskandar, sekretaris jenderal DPR RI saat itu, mencontohkan, peristiwa itu terjadi karena lalu lintas padat.

Setelah diselidiki, lonjakan ini ditemukan sebagai hasil dari serangan DDoS. Sehingga situs DPR RI pun mendapat tsunami request yang membuat server semakin berat memuat hingga akhirnya crash.

Namun ternyata kesalahan ini adalah entri yang sengaja dibuat oleh para peretas. Orang ini kemudian merusak situs.

Setelah pengunjung dapat mengakses situs, mereka akan membaca kata-kata Dewan Pengkhianat Rakyat. Rupanya ini adalah protes hacktivist terhadap undang-undang penciptaan lapangan kerja.

Tim IT DPR RI langsung menutup lokasi dan melakukan perawatan. Meskipun situs tersebut akhirnya dipulihkan, web menjadi lebih lambat karena dampak serangan virus.

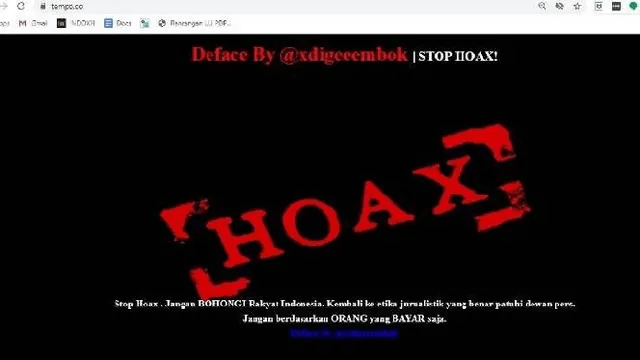

Situs web Tempo down (2020)

Portal populer Tempo Media juga menjadi sasaran hacktivisme. Untuk keempat kalinya, situs web Tempo diretas pada tahun 2020. Sebelunya, peretas hanya membajak server DNS Tempo, sehingga situs tersebut lumpuh. Namun, kali ini pemboman hacker lebih serius.

Tidak hanya dengan mengambil alih situs, penyerang juga mengalahkannya. Akibatnya, situs Tempo menghitam dan memutar lagu Gugur Bunga. Orang ini juga telah menulis posting tentang menghentikan hoax.

Menurut Syaifuddin, S.Kom., M.Kom., pakar hacker ternama Indonesia, kasus ini bisa saja terjadi karena kesalahan saat membuat website.

Meski Tempo akhirnya menguasai situs tersebut, ancaman peretasan tak kunjung reda. Syaifuddin mengklaim peretasan situs ini bisa berakibat fatal. Seperti mengganggu sistem untuk mencuri informasi sensitif seperti password.

Penyerangan terhadap website Sekretariat Kabinet RI (2020)

Pada saat yang sama, situs web Sekretariat Kabinet Indonesia, yaitu setkab.go.id, diserang oleh serangan sabotase. Deface situs ini memungkinkan peretas untuk mengubah tampilan dan nuansa situs target mereka.

Rupanya, peretasan ini dilakukan untuk tujuan ekonomi, yaitu menjual skrip backdoor dari situs web korban kepada mereka yang menginginkannya.

Awalnya, situs setkab.go.id diretas dan tidak bisa diakses. Tampilan website kemudian berubah menjadi hitam dengan gambar pengunjuk rasa yang membawa bendera merah putih dan tulisan “Padang Blackhat II Anon Illusion Team Pwned By Zyy Ft Luthfifake”.

Menurut penyelidikan polisi, peretasan ini terjadi karena kelemahan sistem keamanan dan kelalaian operator.

Peretasan terhadap website BPJS Kesehatan (2021)

Pada Mei 2021, situs Badan Penyelenggara Jaminan Sosial (BPJS) Kesehatan, khususnya bpjs-kesehatan.go.id, diretas. Hal ini mengakibatkan data 279 juta orang Indonesia dibocorkan dan dijual di forum online Raid Forums oleh akun bernama “Kotz”.

Dataset yang berisi NIK, nomor ponsel, email, alamat, dan gaji itu dijual seharga 0,15 bitcoin atau Rp 84,4 juta. Untuk mencegah penyebaran data lebih luas, Kominfo kemudian meminta untuk memutus akses tautan unduhan data pribadi dan memblokir Raid Forums.

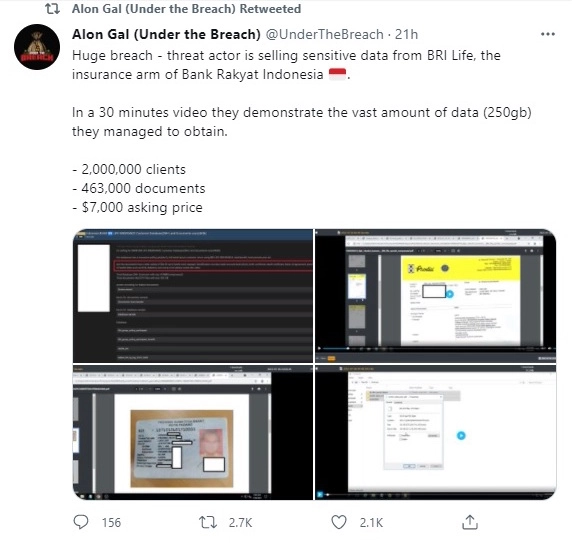

Kebocoran data asuransi jiwa BRI Life (2021)

Kasus peretasan di Indonesia juga terjadi pada perusahaan asuransi BRI Life. Pada Juli 2021, sekitar 2 juta data nasabah BRI Life diduga bocor dan dijual secara online seharga $7.000 atau sekitar Rp 101,6 juta.

Hal ini pertama kali diungkap oleh akun Twitter @UnderTheBreach yang diklaim peretas telah mengambil 250GB data BRI Life, termasuk 2 juta data nasabah dalam format file PDF dan 463.000 dokumen lainnya.

Data tersebut berisi informasi tentang foto KTP, rekening, nomor pajak, akta kelahiran, rekam medis. Rupanya, kebocoran data tersebut terjadi karena adanya celah keamanan pada sistem elektronik BRI Life yang disalahgunakan oleh pihak-pihak yang tidak bertanggung jawab.

Kebocoran data e-HAC Kemenkes (2021)

Pada Juli 2021, aplikasi Electronic Health Alert (e-HAC) yang dilakukan oleh Kementerian Kesehatan RI juga telah menjadi korban serangan siber yang disebabkan oleh peretas. Aplikasi Health Alert Card, aplikasi travel yang wajib dimiliki, membocorkan data 1,3 juta orang Indonesia.

Selain bocornya data pengguna e-HAC, kasus ini juga mengakibatkan terungkapnya data tes Covid-19 penumpang, data rumah sakit, dan data pegawai e-HAC.

Rupanya, serangan ini terjadi karena kurangnya protokol keamanan aplikasi yang memadai dan penggunaan database Elasticsearch yang dianggap kurang aman untuk menyimpan data.

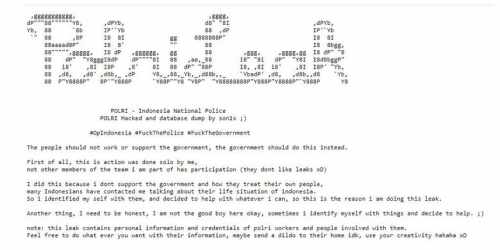

Pembobolan database Polri (2021)

Polisi juga menjadi korban serangan hacker. Pada November 2021, seorang hacker dengan nama pengguna @son1x666 mengaku telah menyusup ke database kepolisian melalui akun Twitter-nya.

Dalam tweet tersebut, 28.000 detail login dan data pribadi dicuri. Selain itu, terdapat tiga link yang berisi sampel data yang diambil dari database Polri antara lain informasi nama, tempat lahir, nomor induk, alamat, golongan darah, satuan kerja, ras penduduk, alamat email, pangkat keanggotaan dan pelanggaran.

Menyikapi hal tersebut, Polri memastikan sistem keamanan dan data internal Polri tetap aman. Menurut penyelidikan, peretasan ini dilakukan oleh peretas yang sering menyerang situs web pemerintah di seluruh dunia untuk menunjukkan keberadaan dan bentuk protes terhadap ketidakadilan pemerintah terhadap rakyat.

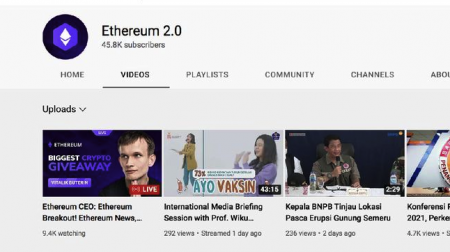

Peretasan channel YouTube BNPB (2021)

Selain meretas website, akun channel YouTube juga menjadi sasaran para hacker yang tidak bertanggung jawab. Salah satu korbannya, channel YouTube resmi Badan Nasional Penanggulangan Bencana (BNPB).

Pada Desember 2021, channel YouTube dengan nama “BNPB Indonesia” berubah nama menjadi “Ethereum 2.0”. Tak berhenti sampai di situ, para peretas jahil terus memanfaatkan akun YouTube untuk melakukan live streaming bertajuk “Ethereum CEO: Ethereum Breakout! Ethereum News, ETH 2.0 RELEASE Date”.

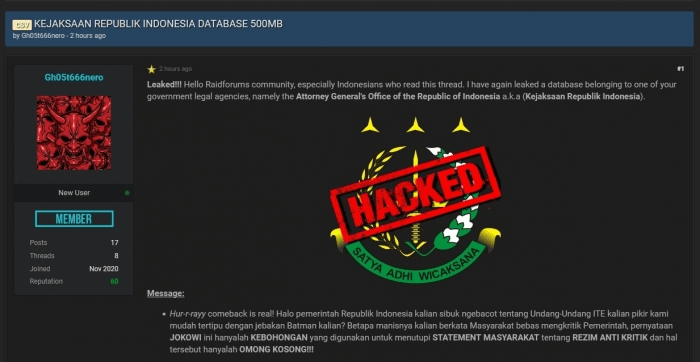

Database Kejaksaan Agung Republik Indonesia rusak (2021)

Peretas selalu punya alasan untuk mendorong situs web yang rentan. Begitu juga dengan bocah 16 tahun asal Lahat ini.

Bosen belajar online sejak pandemi Corona, MFW alias Gh05t666nero mengisi waktu luangnya dengan meretas website Kejaksaan Agung RI.

Akibat prank Gh05t666nero, website Kejaksaan Agung RI dibobol, sehingga tampilannya berubah. Di situs web ada pemberitahuan dengan nada protes dan segel HACKED merah.

Tidak hanya itu, Gh05t666nero juga meng-hack database kejaksaan dan menjual 3.086.224 data pribadi ke RAID Forums seharga Rp 400.000.

Kasus ini ditutup setelah MFW diamankan tim Kejaksaan Negeri Lahat dan Kejaksaan Agung Sumsel. Meski begitu, kejaksaan tetap meminta pengguna aplikasi internal Kejaksaan untuk mengganti password.

Informasi menyebutkan, ini bukan kali pertama situs Kejagung diretas. Pada tahun 2017, Kejagung juga dirusak sehingga websitenya menampilkan gambar Harley Queen dan pesan protes dari seorang hacktivist.

Mengapa Situs Web Dapat Diretas Oleh Hacker?

Setelah meninjau sejarah kasus cyber crime di Indonesia, kini kamu tahu bahwa situs web di negara ini sering menjadi sasaran empuk para penjahat dunia maya. Tahun demi tahun, hanya situs web Indonesia yang diretas.

Website Indonesia yang menjadi sasaran pada hacker biasanya adalah:

- Situs web pemerintah: sebagai bentuk protes atau untuk menunjukkan adanya pembajakan.

- Toko online dan situs e-commerce dapat menghasilkan keuntungan.

- Situs web yang rentan: kata sandi situs web lemah, hosting berkualitas buruk, kurangnya sistem keamanan yang tepat.

- Ada kode kesalahan di situs web: sebuah situs web memiliki sistem keamanan yang dibangun dari bawah ke atas, sehingga beberapa bagian skrip tidak rapi dan dapat menjadi lubang keamanan.

Jadi mengapa sangat mudah bagi peretas untuk menyerang situs web lokal? Inilah alasannya:

Kata sandi situs web terlalu mudah

Meskipun kamu sudah memiliki email dengan hosting profesional, bukan berarti peretas akan mengabaikan kamu.

Masih banyak gerakan berbeda yang digunakan peretas. Salah satunya adalah brute force. Brute force adalah upaya untuk mengambil alih sebuah akun dengan menebak username dan password yang digunakan.

Jadi prediksi peretas benar, dia akan mendapatkan akses ke email kamu di situs web kamu. Pertanyaannya, bagaimana sistem trial and error ini bisa berhasil? Bukankah itu peluang yang cukup tipis?

Akibatnya, peretas memiliki kamus yang mencantumkan kata sandi yang dapat digunakan oleh calon korban. Bahkan, ada perangkat lunak khusus yang dapat meneliti target korban dan memberikan akses peretas ke kata sandi potensial.

Jangan heran, sepertinya serangan brute force sedang naik daun lho. Apalagi setelah pandemi Corona melingkupi dunia dan berbagai transaksi mulai go digital.

Bahkan di AS, serangan brute force, awalnya sekitar 200.000, per April 2020 kemarin, telah berkembang menjadi 1,4 juta. Mengerikan bukan?

Kesalahan dalam kode saat membuat situs web

Keamanan situs web yang dibangun dari awal seringkali bergantung pada keahlian programmer.

Berita buruknya adalah programmer sering mendapatkan kode dari referensi pihak ketiga yang tidak aman. Jadi jangan heran jika ada bagian script yang tidak dipoles, atau bahkan memiliki lubang keamanan.

Juga, terkadang programmer membuat pintu belakang di situs web. Backdoor adalah perangkat lunak yang memungkinkan akses ke suatu sistem tanpa melalui proses otentikasi (memverifikasi identitas pengguna yang terhubung).

Sederhananya, ini adalah pintu belakang yang digunakan programmer untuk mendapatkan akses khusus ke program mereka. Apalagi ketika ada kesalahan yang perlu segera diperbaiki.

Sayangnya, pintu belakang juga bisa menjadi senjata pemiliknya. Sekarang bayangkan jika seorang hacker menemukan backdoor di sebuah website.

Inilah sebabnya mengapa membuat website tidak boleh sembarangan. Kesalahan kecil pada skrip dapat menyebabkan serangan SQL Injection ke XSS seperti situs KPU pada tahun 2004.

Jarang maintenance situs web

Beberapa orang berpikir bahwa membuat website saja sudah cukup. Meski seperti tinggal di rumah, sebuah website yang sering digunakan dari waktu ke waktu akan memiliki celah keamanan. Komponen situs web juga menjadi usang. Seperti SEO, plugin, template yang tidak pernah update.

Pakar jaringan, Dr. Bisyron Wahyudi dan Alfons Tanujaya sepakat bahwa masih terdapat celah keamanan, sehingga website perlu perawatan rutin.

Tanpa pemeliharaan rutin, kerentanan tidak segera diketahui. Bahkan perusahaan seperti Tiket.com membutuhkan waktu sebulan untuk menyadari bahwa seorang hacker telah membobol sistem mereka.

Sistem keamanan yang biasa saja

Biasanya, peretas menargetkan situs web dengan banyak transaksi. Jual beli, proses login dan aktivitas lainnya membutuhkan data dan uang.

Maka tidak heran jika korban serangan hacker biasanya adalah website komersial. Terutama perusahaan kelas menengah ke bawah. Hal ini disebabkan karena pemilik website sering kali masih awam dengan sistem keamanan sebuah website.

Buktinya tidak semua website bisnis di Indonesia menggunakan SSL. SSL adalah protokol keamanan yang melindungi aliran data di web. Situs yang aman harus memiliki tanda gembok di sebelah bilah alamat dan memiliki HTTPS dalam pengembangan.

Faktanya, 20% dari 502 situs web utama di seluruh dunia juga tidak menggunakan SSL. Artinya sistem keamanannya masih dangkal. Ini seperti membuka pintu bagi peretas untuk melihat aliran data di situs web.

Menggunakan email dengan domain gratis

Salah satu cara untuk masuk ke situs adalah melalui email. Tak heran jika ada hacker yang lebih dulu meretas email korban untuk mendapatkan kunci pintu website tersebut.

Peretas menggunakan banyak metode untuk meretas email. Mulai dari brute force, Trojan horse, infeksi malware email, spamming, rekayasa sosial (phishing) dan lainnya.

Jika hacker berhasil, ia akan mendapatkan berbagai data penting dari email tersebut. Akses untuk login situs web, penyimpanan file web, dll.

Biasanya, peretas email ingin menggunakan domain gratis. Seperti @gmail.com, @yahoo.com dll. Karena email ini cenderung memiliki sistem keamanan yang terbatas.

Hal ini jelas berbeda dengan email berbayar atau custom domain dari penyedia hosting yang berkualitas. Misalnya, penyedia hosting yang baik tentu akan menambahkan fitur keamanan khusus.

Misalnya, Exabytes menawarkan perlindungan SpamExperts pada pelanggan hosting emailnya. Oleh karena itu, risiko email diretas oleh hacker akan lebih rendah.

Sekarang, bagaimana jika seorang peretas masuk ke email kamu dan mereka tahu cara membuka situs web kamu? Tentu saja, para penjahat dunia maya tidak akan segan-segan untuk mengacak-acak situs web kapan pun mereka mau.

Hosting yang kurang mumpuni

Hosting adalah layanan untuk menempatkan situs web secara online. Tergantung pada kemampuan kamu, ada berbagai jenis akomodasi. Dari shared hosting, cloud VPS, WordPress hosting, dan banyak lagi.

Setiap jenis hosting dipagari oleh sistem keamanan yang berbeda. Misalnya, shared hosting jauh lebih rentan daripada VPS. Karena kapasitasnya yang relatif kecil, fitur keamanannya pun lebih terbatas. Ini berarti lebih mudah bagi DDoS untuk menyerang situs web yang menggunakan shared hosting.

Buktinya, masih ada situs web pemerintah yang kesulitan memaksa mereka menggunakan shared hosting. Contohnya website DPR RI. Ketika permintaan melonjak hingga 2000, situs tersebut mogok dan menjadi lebih rentan terhadap peretas.

Cara Untuk Menjaga Website Dari Hacker

Nah sekarang sudah tahu kan contoh kasus cyber crime di Indonesia dan beberapa kriteria website yang bisa diincar hacker.

Jadi jangan biarkan website kamu menjadi salah satunya! Oleh karena itu, mari kita lihat dulu beberapa tips untuk menjaga situs web kamu aman dari tindakan peretas pengintai yang mencoba melakukan kejahatannya.

Buat kata sandi yang kuat

Kata sandi adalah salah satu perlindungan paling dasar yang dapat kamu terapkan untuk mencegah ancaman dunia maya. Dengan menggunakan kata sandi yang kuat, kamu dapat mengurangi upaya peretas untuk mencuri kata sandi dan membobol sistem keamananmu.

Salah satu metode kriminal yang harus kamu waspadai adalah brute force. Peretas akan mencoba mengambil alih akun melalui coba-coba untuk memecahkan kata sandi, login, atau kunci enkripsi.

Metode ini relatif sederhana dibandingkan dengan metode lainnya. Namun hingga saat ini, serangan brute force masih sering digunakan dan kasusnya semakin meningkat, terutama karena transaksi sudah mulai berpindah ke dunia digital.

Lakukan maintenance situs web secara berkala

Eits, jangan berpikir kamu punya situs web yang bagus, itu berarti pekerjaan selesai. Manajemen situs web adalah pekerjaan yang perlu dilakukan secara teratur. Misalnya, kamu harus memperbarui dan memelihara situs web kamu secara teratur untuk menghindari lubang keamanan yang tidak diketahui.

Sebaiknya lakukan pemeliharaan situs secara rutin, misalnya menetapkan prioritas pemeliharaan yang bisa dilakukan harian, mingguan, bulanan atau tahunan. Dengan cara ini, website akan memiliki sistem dan komponen yang selalu up to date.

Menggunakan SSL/TLS dan firewall

SSL atau Secure Socket Layer merupakan salah satu sertifikat keamanan yang harus dimiliki sebuah website. Penggunaan utamanya adalah untuk meningkatkan keamanan transmisi data yang terjadi di situs web. Situs aman akan memiliki gembok di sebelah bilah alamat dengan URL HTTPS.

Proses pertukaran data online seperti mengakses website, transaksi online, mengirim dan menerima email, mentransfer data dilakukan dengan menggunakan metode enkripsi end-to-end.

Dengan cara ini, hanya pengirim dan penerima permintaan yang dapat membaca informasi tersebut. Selain SSL, aplikasi firewall sering kali menyediakan fungsionalitas untuk memblokir serangan peretas dan berpotensi menyaring spammer dan bot berbahaya untuk situs web.

Firewall dapat memblokir beberapa situs web yang dapat menyerang situs web lain.

Jangan pakai email domain gratis

Cara selanjutnya untuk melindungi situs web kamu dari serangan siber adalah dengan menghindari penggunaan email domain gratis. Sebab, salah satu cara untuk login ke situs tersebut adalah melalui email.

Banyak peretas meretas email untuk membobol situs web. Jika berhasil, data penting seperti akses ke aplikasi login, situs web atau item terkait sistem keamanan dapat diperoleh dengan mudah.

Domain email gratis seringkali menjadi incaran para hacker karena memiliki sistem keamanan yang terbatas.

Memilih jenis hosting yang tepat

Langkah pertama yang perlu kamu pastikan sebelum membuat website adalah memilih jenis hosting dan penyedia layanan hosting yang berkualitas.

Setiap jenis hosting memiliki standar dan fitur keamanan yang berbeda. Misalnya, untuk memilih jenis hosting yang tepat, kamu harus berhati-hati dengan volume dan ketersediaan lalu lintas.

Oleh karena itu, pemilihan jenis hosting yang tepat sesuai dengan kebutuhan website sangat penting untuk memastikan kapasitas dan sistem keamanan yang memadai.

Gunakan layanan hosting standar ISO 27001

Selain jenis hosting, memilih layanan hosting yang berkualitas dan aman juga penting untuk menghindari risiko ancaman cyber. Solusinya, menggunakan layanan penyimpanan yang disertifikasi oleh Exabytes ISO 27001 International Security Standard.

Exabytes menyediakan cloud hosting yang mengutamakan keamanan data dengan perlindungan DDoS terbaik di kelasnya dari Cloudflare dan lainnya.

Ingin Situs Web Yang Kebal dan Cepat Sembuh Dari Hacker? Pastikan Fitur Keamanannya OK!

Tahun demi tahun, kasus peretasan selalu ada. Dari situs web bisnis kecil hingga situs web pemerintah hingga e-commerce populer.

Sayangnya, kamu tidak pernah tahu kapan dan siapa yang akan menjadi target hack berikutnya. Peretas mungkin sedang memantau situs web kamu sekarang.

Memang, tidak ada yang bisa menjamin bahwa situs web kamu akan selalu bebas dari peretasan. Namun, kamu sebenarnya dapat menambahkan antibodi di web. Dengan cara ini, situs menjadi lebih kebal dan bahkan lebih cepat pulih dari serangan.

Salah satu caranya adalah dengan memiliki fondasi web yang kokoh, yaitu hosting yang berkualitas.

Exabytes sendiri telah memberikan berbagai perlindungan kepada pengguna layanan hostingnya. Namun, ada keamanan tambahan jika kamu menggunakan hosting WordPress yang dikelola. Layanan hosting ini berfokus pada pembuatan situs web WordPress, menambahkan cadangan harian, pembaruan otomatis, dan pemulihan peretasan.

Jadi, apakah kamu menginginkan situs web yang aman dan sederhana? Jika demikian, pertimbangkan hosting WordPress segera!

![30+ Cara Mengamankan WordPress Terbaik [Lengkap] Cara Mengamankan WordPress](https://www.exabytes.co.id/blog/wp-content/uploads/2022/01/1200x630-30-Cara-Mengamankan-WordPress-Terbaik-di-2022-Lengkap-218x150.jpg)